Ciclo de vida de IoT

Desplegar: El ciclo de vida de un dispositivo IoT comienza desde el momento en que se implementa (es decir, incrustado con sensores, microprocesadores, actuadores, sincronizado con una aplicación o software de IoT, una red de comunicación, y un sistema en la nube, etc.), y la asignación de un código de identificación.

Monitor: El dispositivo IoT implementado luego, monitorea a la persona, o parámetros, o cualquiera que sea el IoT que define el dispositivo. El dispositivo, a su vez, está siendo monitoreado por el sistema de control principal y sus movimientos son rastreados..

Servicio: El dispositivo IoT luego actúa en servicio al llevar a cabo su función al detectar y registrar datos y almacenarlos en un sistema en la nube..

Gestiona: Luego, el dispositivo comunica los datos obtenidos del servidor en la nube con otros dispositivos IoT a través de un protocolo de red establecido.. Analizar los datos con la ayuda de una aplicación de IoT y obtener resultados útiles.

Actualizar: Debería realizar actualizaciones periódicas en el dispositivo de IoT, ya que los fabricantes siempre están lanzando nuevas actualizaciones con cada avance tecnológico.. El dispositivo IoT también actualiza al usuario a través de la aplicación IoT como una interfaz usuario-sensores de los sensores y los usuarios de las decisiones., información, y datos obtenidos.

Desmantelamiento: Como nada dura para siempre, su dispositivo de IoT deberá retirarse algún día.

Los desafíos de Internet de las cosas (IoT) solicitud

Los beneficios que proporciona IoT son inmensos y creo, bastante obvio pero, junto con las grandes ventajas que aporta, va acompañado de varios desafíos, algunos de los cuales se enumeran a continuación;

Seguridad y privacidad

Este es posiblemente el problema más urgente al que se enfrenta IoT. Debido a la necesidad de que IoT esté conectado a Internet, les da a los ciberdelincuentes una forma de acceder a la información y realizar otros actos perversos utilizando los dispositivos de IoT como medio para obtener acceso. La seguridad laxa proporcionada por un porcentaje inquietantemente grande de los fabricantes de dispositivos no ayuda en nada a mejorar la situación..

Con las medidas preventivas adecuadas, es posible si no eliminar este problema, al menos disminuirlo hasta cierto punto. A este respecto, La privacidad es tristemente diferente. Es inevitable que con la cantidad de dispositivos IoT potencialmente accesible la información, la privacidad se reducirá.

Intercambio y gestión de datos

El problema del intercambio de datos consiste en muchos problemas diferentes que pueden afectar la aplicación de IoT.. Éstas incluyen;

- El inmenso y creciente crecimiento de datos en los últimos años..

- Reducción de la latencia de datos entre las interacciones de máquina a máquina causadas por el crecimiento de datos..

- Un tecnicismo cada vez mayor en el intercambio de datos entre múltiples dispositivos..

Infraestructura

Deberías saber que a partir de ahora, la infraestructura capaz de manejar de manera efectiva tan inmensos datos a nivel mundial aún no está ampliamente disponible.

¿Cómo funcionan los dispositivos de IoT??

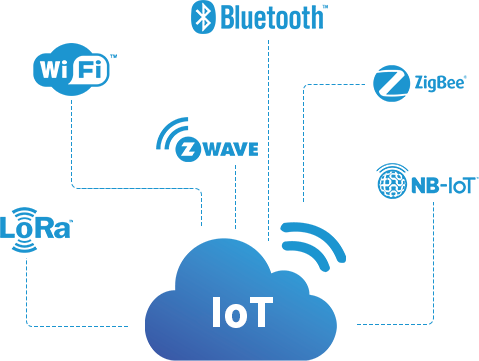

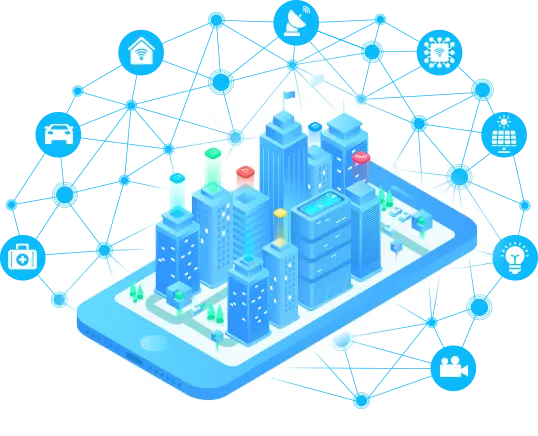

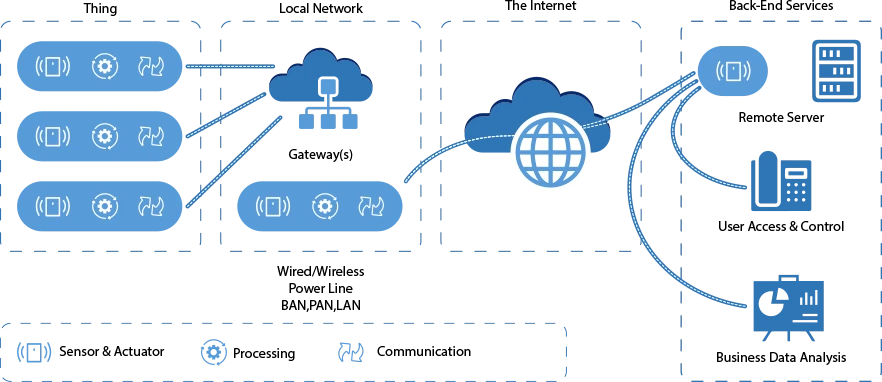

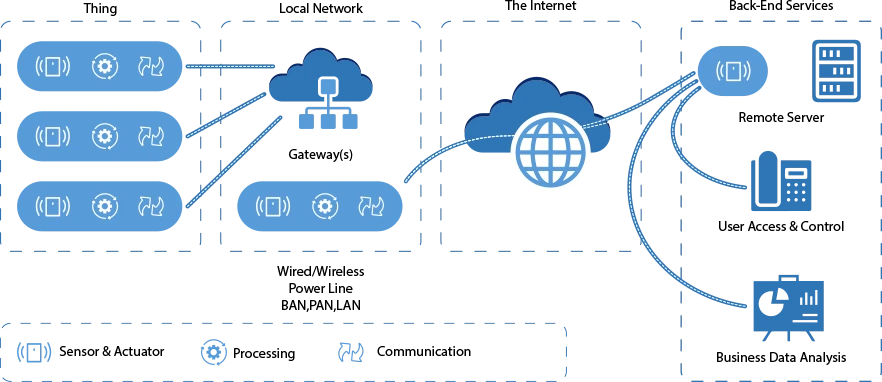

Los mecanismos y la metodología de trabajo de los dispositivos de IoT son bastante simples en teoría. Los dispositivos de IoT están conectados a una red local, utilizando los sensores con los que están equipados, recopilan datos de su entorno físico, y estos datos luego se transfieren a servidores en la nube a través del uso de Internet o un protocolo de transmisión de datos establecido.

además, Los datos almacenados en el servidor en la nube son luego analizados por la aplicación de IoT y proporcionados a través de una interfaz de usuario en forma de tablero en una computadora o tableta al usuario final..

El usuario final puede, en turno, responder a esta información y comunicar datos al servidor en la nube, que a su vez transmite la información a los dispositivos de IoT.

La mayor parte de esta operación se realiza en tiempo real.; la transferencia de información es una comunicación bidireccional que ayuda a operar los dispositivos de IoT. Varios componentes componen un IoT, todos deben estar presentes para garantizar el buen funcionamiento de los dispositivos, Incluyen; el dispositivo IoT, red local, La Internet, y servidores back-end.

¿Cuál es el destino de los datos adquiridos por IoT??

El proceso a través del cual pasan los datos después de que se recopilan de los dispositivos de IoT se puede dividir en etapas;

primeramente, los datos adquiridos se enviarán a la aplicación principal para ser enviados o consumidos. Esto puede suceder en tiempo real., o puede enviarse en lotes. La comunicación de datos también es en parte, depende del tipo de dispositivo, la red y el consumo de energía, etc..

El siguiente es el almacenamiento de datos, dependiendo de si los datos se toman en lotes o en tiempo real, los datos se almacenan correctamente utilizando sistemas de bases de datos como Cassandra. Posee nodos que pueden manejar transacciones a medida que llegan e incluso si un nodo se pierde debido a una razón u otra., el resto del clúster puede continuar procesando datos sin verse afectado, garantizar que no se pierdan datos con el tiempo

Y por último, analizar los datos almacenados, los datos que se han almacenado a lo largo del tiempo se ordenarán, buscar tendencias, que tienen lugar en el tiempo.

¿Puede IoT funcionar sin conexión a Internet??

Con internet en su mismo nombre, IoT (Internet de las Cosas), Es fácil concluir que debería ser imposible que funcione sin una conexión a Internet, pero, esto es solo parcialmente cierto. Los sistemas IoT son dispositivos inteligentes que pueden observar el mundo físico., recopilar información útil de su entorno, que lo ayuden con una decisión. Y por esto, se requiere comunicación.

Los dispositivos de IoT pueden funcionar sin el uso de Internet, al tener una conexión con otros dispositivos para formar una red local, que se puede utilizar para automatizar determinadas tareas. Se puede interactuar con él usando comandos directos o cambiando su configuración., pero es imposible acceder a él de forma remota. Para acceso remoto al sistema, se requeriría internet.

Métodos que podrían tomarse para prevenir dispositivos y sistemas de IoT

La aplicación de IoT está en todas partes, como las aplicaciones de IoT en hogares inteligentes, o aplicaciones de IoT en la industria y el cuidado de la salud. Con la comodidad que brinda IoT, también conlleva riesgos de seguridad que pueden llevar a comprometer sus datos.. Esto se debe a los laxos requisitos de contraseñas para estos dispositivos., o limitaciones de recursos, lo que facilita la orientación de los ciberdelincuentes. sin embargo, hay formas de asegurarse de que puede disfrutar de los beneficios de IoT, minimizando los riesgos de seguridad, como;

- Asegurarse de que su enrutador y dispositivos se cambien de las contraseñas predeterminadas, y cada uno recibe contraseñas nuevas y únicas.

- Es importante actualizar constantemente el dispositivo., ya que se podrían haber realizado parches de seguridad que refuerzan aún más la seguridad del dispositivo.

- Tenga cuidado de no conectar ninguna cuenta de correo electrónico sensible / importante al dispositivo, si se necesita un correo electrónico, entonces se puede crear otro personalmente, y particularmente solo para el dispositivo.

- Esto también se aplica a todas las tarjetas de crédito y débito., Es imperativo tener tarjetas separadas para estos dispositivos si es necesario..

Hay otras medidas que podrían tomarse para proteger los propios dispositivos., como;

- Implementación de seguridad especial de IoT durante la fase de diseño de los dispositivos.

- El uso de PKI y certificados digitales, PKI utiliza un criptosistema asimétrico de dos claves que facilita el cifrado y descifrado de mensajes privados e interacciones con el uso de certificados digitales.

- también, el uso de valores de red y API (Interfaz del programa de aplicación) Contribuir masivamente a proteger los dispositivos de IoT..