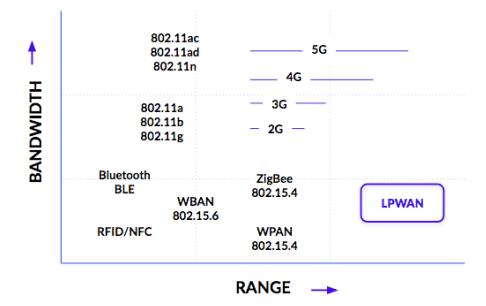

La capacidad más importante de los dispositivos IoT es la comunicación.. Existen diferentes protocolos con diferentes áreas de aplicación.. Mientras WiFi, Bluetooth, Zigbee u otros estándares de radio se utilizan a menudo para distancias cortas en el hogar., los dispositivos deben estar ubicados en otro lugar utilizar tecnologías alternativas. Tal grupo de tecnologías es la transmisión LoRaWAN. sin embargo, Estos tienen la ventaja de un alcance significativamente más largo y una mejor eficiencia energética que la mayoría de los otros estándares de radio a expensas del ancho de banda.. La siguiente imagen muestra LoRaWAN en comparación con algunos otros protocolos de comunicación inalámbrica. Las tecnologías LoRaWAN se utilizan principalmente cuando los dispositivos finales se instalan en ubicaciones que solo funcionan con otras tecnologías que son difíciles de lograr., o cuando la eficiencia energética es de gran importancia. En este LoRaWAN se utiliza como tecnología LPWAN.

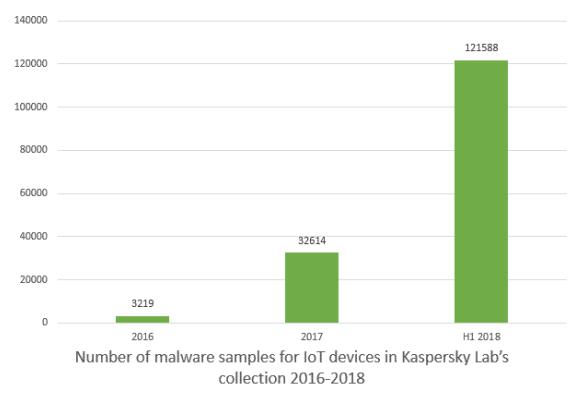

sin embargo, el alcance y el consumo de energía no son los únicos puntos importantes en el IoT. Un tema que a menudo se descuida es la seguridad de los dispositivos en red.. Entre 2017 y 2018 solo, la cantidad de malware conocido para dispositivos IoT casi se cuadruplicó. Pero el malware no es la única amenaza. Muchos dispositivos de IoT envían datos inadecuadamente protegidos, causando ataques a esos datos y, por lo tanto, también a la infraestructura de IoT. Espionaje, La manipulación de datos y la toma de control total de los sistemas son escenarios de ataque ejemplares..

Otro tema relevante en la seguridad de IoT son las actualizaciones de firmware; Permiten a los fabricantes incorporar nuevas funciones a los dispositivos y, en caso de incidentes de seguridad, para remediarlos sin que el usuario tenga que activarse. Es extremadamente importante que las actualizaciones también se lleven a cabo de manera segura para que los atacantes no puedan inyectar firmware falso en un dispositivo..

La combinación de actualizaciones de firmware y dispositivos finales que utilizan un protocolo LoRaWAN para la transmisión de datos crea un desafío completamente nuevo. Mientras que para las tecnologías basadas en IP, como B. W-LAN, ya hay algunas sugerencias para protocolos específicos, las actualizaciones a través de LoRaWAN aún están en gran parte inexploradas. La razón por la que no se pueden utilizar los protocolos clásicos se puede encontrar en las restricciones de las tecnologías LoRaWAN. LoRaWAN, por ejemplo, tiene grandes limitaciones en términos de velocidad de datos y velocidad de transmisión LoRaWAN y no tiene un protocolo de transporte estandarizado, que compensa las pérdidas en la transmisión de datos podría.

1.1 El buzón inteligente

En este trabajo, Se considera una aplicación específica y se examinan varios temas de seguridad de IoT.. Se desarrolló un buzón inteligente, que notifica al usuario a través de su teléfono inteligente cuando se ha recibido un correo en el buzón.

1.1.1 Caso de uso

La idea básica del buzón de correo inteligente es asegurarse de que el usuario no tenga que abrir constantemente su buzón de correo para saber si hay algún correo en él.. En lugar, debe recibir una notificación en su dispositivo móvil tan pronto como haya correo en el buzón. Esto tiene la ventaja de que el tiempo del usuario no es innecesario debido a buzones de correo que están lejos del usuario o que rara vez contienen correo..

Las funciones de la aplicación se mantienen deliberadamente pequeñas debido al enfoque en la seguridad y la eficiencia energética.. Adicionalmente, la aplicación fue desarrollada como un “extensión”. Debería ser posible hacer esto con poco esfuerzo por parte del usuario para instalar cualquier buzón.. El funcionamiento con batería y un factor de forma pequeño también son requisitos para el proyecto..

1.1.2 Temas examinados con transmisión LoRaWAN

Como se mencionó anteriormente, el enfoque del trabajo está en la seguridad de IoT. Adicionalmente, se considera la eficiencia energética. De estas prioridades, Hay varios subtemas que se examinan utilizando el buzón inteligente. El primer punto es la seguridad., Transmisión LoRaWAN de datos encriptados E2E. Especialmente con buzones en áreas públicas., Es importante que un atacante no se entere puede determinar si hay y cuánto correo hay en el buzón.. Esto evita quién puede averiguar fácilmente si un robo valdría la pena.. La protección también es importante contra la manipulación para evitar que el usuario reciba información falsa sobre el estado del buzón.. Adicionalmente, Se examina hasta qué punto la negociación de claves criptográficas para estas tareas es una forma segura que se puede realizar sin que el fabricante del dispositivo o terceros puedan averiguarlo..

El siguiente punto principal de investigación son las actualizaciones de firmware seguras a través de LoRaWAN. Actualmente no existe un estándar oficial con respecto a la transferencia de firmware. Actualizaciones a través de LoRaWAN. En este sentido, es una de las principales tareas de este trabajo

para diseñar y probar. En el final, el buzón inteligente debe poder realizar actualizaciones de firmware a través de LoRaWAN sin la intervención del usuario. Estas actualizaciones también deben asegurarse criptográficamente para evitar manipulaciones. Finalmente, Se examina cómo se lanza el correo a un dispositivo de buzón que se puede reconocer.. Se examinaron varias tecnologías y se identificó una adecuada.

2.1 LoRaWAN

LoRaWAN es una solución LoRaWAN para aplicaciones de IoT con una pequeña cantidad de datos de bajo consumo energético y se puede transmitir de forma inalámbrica a grandes distancias. Consiste en una mano de radio LoRa, un protocolo para la transmisión de datos físicos LoRaWAN y, por otro lado, del propio LoRaWAN, Se crea un protocolo MAC que se basa en LoRa y proporciona un procedimiento estandarizado para la transferencia de datos a través de LoRa.. LoRaWAN, como uno de los puntos clave de este trabajo, se utilizó para la comunicación con los dispositivos finales, incluido el buzón inteligente.

2.1.1 ¿Qué es LoRa?

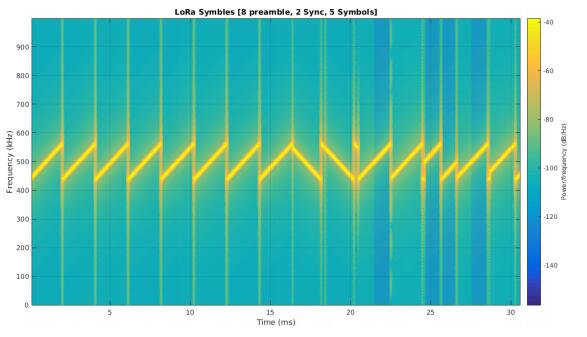

LoRa es un proceso de modulación de frecuencia desarrollado por Semtech Se permite la comunicación inalámbrica entre dos socios de comunicación. Es, por lo tanto, un protocolo físico (Capa OSI 1), que solo se hace cargo de la modulación de la transmisión de datos físicos. LoRa utiliza chirridos de frecuencia modulada para codificar símbolos. La modulación de chirrido utilizada utiliza "chirridos" para transmitir símbolos. La frecuencia cambia continuamente en todo el ancho de banda durante un período de tiempo definido.. Los símbolos transferidos son sobre el comienzo del chirrido están definidos.

Las principales ventajas que ofrece esta modulación en comparación con FSK o PSK son el largo alcance y la robustez frente al ruido.. Ambos son del factor de expansión y del ancho de banda utilizado. El factor de propagación determina cuánto dura un solo chirrido, es decir, qué tan amplio se está extendiendo ". Un factor más alto significa símbolos más amplios, lo que garantiza rangos de transmisión LoRaWAN más largos, pero también una transmisión de datos más lenta. En LoRa factores de propagación de 7 a 12 se define, lo que significa velocidad de transmisión LoRaWAN desde un máximo de 37.5 kbit / s hasta un mínimo de 300 poco / s se puede lograr. El ancho de banda se fija en 125 kHz, 250 kHz o 500 kHz y también influye en el rango y la velocidad de la señal. La elección concreta de estos parámetros está determinada por LoRaWAN.

Las frecuencias que usa LoRa dependen de la región. En Europa, usted puede 868 MHz o en 433 Se pueden enviar MHz. Es importante mencionar que estas frecuencias son espectros libres de licencia., por lo que no hay tarifa de licencia para usarlos. Para compensar esto, aplicar temporal, enviar restricciones que todos los dispositivos deben cumplir. Estos estan entre 0.1% y 10%, dependiendo de la frecuencia utilizada.

2.1.2 Que es LoRaWAN

LoRaWAN es un protocolo MAC (Capa OSI 2), que se basa en LoRa (pero también con FSK se puede utilizar), y también algunos elementos de un protocolo de red (Capa OSI 3) contiene. Define un formato de mensaje, así como comandos MAC para controlar la transferencia. Los parámetros para la transmisión LoRa subyacente también están determinados por LoRaWAN. La primera parte es la especificación real, que define los formatos de mensaje, los comandos MAC, y la secuencia. Los parámetros regionales, qué configuraciones específicas para LoRa, así como algunos ajustes o adiciones al protocolo LoRaWAN, están disponibles como una extensión definida según la región respectiva.

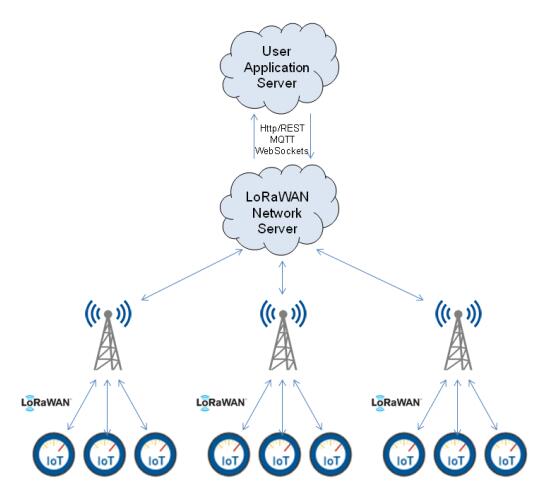

Una red LoRaWAN consta de varios grupos de participantes y está organizada en una topología estrella por estrella, como se muestra en la Figura 5. En el medio está el servidor de red, que es la administración del lado del servidor de la red LoRaWAN y ofrece una API para aplicaciones cliente. Administre las aplicaciones LoRaWAN y envíe y envíe mensajes para recibir. Este servidor se comunica con varias puertas de enlace a través de una conexión IP. Su tarea principal es reenviar los paquetes LoRaWAN recibidos del servidor de red a los dispositivos finales a través de LoRa y viceversa.. En consecuencia, sirven como interfaz para cambiar el medio físico. Párese al final de los dispositivos finales que se comunican con una o más pasarelas para transmitir sus datos. El protocolo LoRaWAN está solo entre la puerta de enlace y los dispositivos finales utilizados. No se define ningún estándar para las rutas restantes y ese formato, por lo tanto, depende de las aplicaciones específicas utilizadas.

En este contexto, LoRaWAN asume algunas tareas, que se explican más adelante. Esto incluye las diferentes clases de comunicación que se utilizan, los datos se pueden transmitir de diferentes formas, las dos opciones para agregar dispositivos a una aplicación LoRaWAN, la verificación de encriptación e integridad de los datos transmitidos, y los diversos comandos MAC para controlar la conexión. Estos últimos no se explicarán con más detalle porque son muy específicos y no son relevantes para este trabajo..

2.1.3 Modos de transmisión de datos LoRaWAN

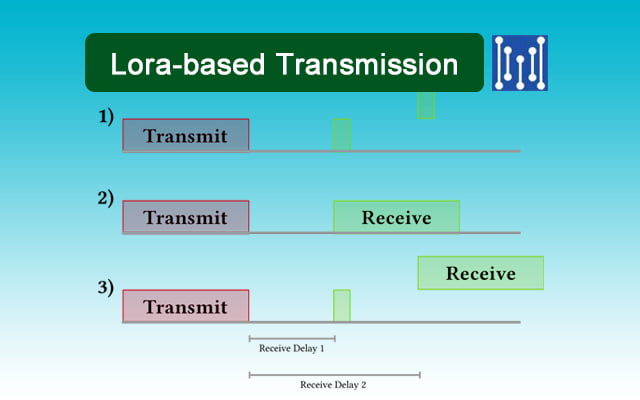

LoRaWAN admite tres modos diferentes para la transmisión de datos. Cada uno de estos Modi tiene casos de uso específicos, así como ventajas y desventajas, que se enumeran a continuación.

Clase A

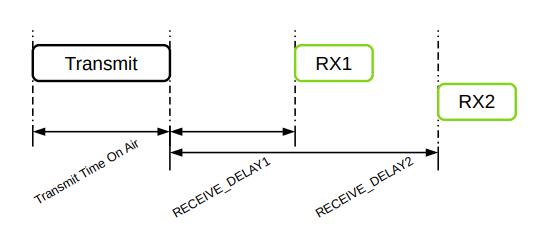

Clase A modo es el modo de transmisión LoRaWAN principal utilizado por todos los dispositivos finales y las puertas de enlace deben ser compatibles. Permite la comunicación bidireccional entre terminal y pasarela según el principio ALOHA. En el caso de LoRaWAN, esto significa que un terminal puede enviar datos en cualquier momento, pero solo por dos intervalos cortos después de enviar un paquete de datos también puede recibir datos.

La ventaja de este modo es que un dispositivo terminal solo mientras envía datos y poco después de esto enciende el transceptor LoRa para recibir una respuesta.. Esto significa que puede permanecer desactivado la mayor parte del tiempo., que ahorra energía. La desventaja, sin embargo, es que el terminal no tiene ningún dato en el resto de momentos puede recibir. Adicionalmente, sólo se puede recibir uno por cada paquete de datos enviado..

Operación clase A, por lo tanto, tiene más sentido cuando se envían principalmente mensajes de enlace ascendente y rara vez mensajes de enlace descendente. Dado que LoRaWAN preferiblemente en sensores y dispositivos finales similares de bajo rendimiento que normalmente solo brindan información de estado para una aplicación final se usa para la mayoría de los dispositivos finales, el modo de transferencia de datos preferido.

Clase B

Class-B es una extensión que no tiene que ser compatible con dispositivos finales. Por este modo, los dispositivos finales pueden utilizarlo además de la Clase A a intervalos regulares.. Reciba datos de la puerta de enlace sin tener que enviarlos usted mismo primero. A la baliza envía una llamada baliza cada 128 s, que contiene información sobre el estado de la puerta de enlace. Los dispositivos finales que reciben esto pueden usar la baliza y la periodicidad de la ranura de ping para calcular las horas en las que se pueden recibir los datos.. Esto les permite estar en el momento adecuado por breves momentos, encienda el transceptor LoRa para recibir cualquier dato que pueda estar presente. El proceso se muestra a continuación.

![]()

La clase B ofrece un buen equilibrio entre accesibilidad y consumo de energía, ya que la periodicidad de la ranura de ping se puede ajustar para controlar la frecuencia con la que se debe recibir.. Esto significa que se utiliza más energía que para el funcionamiento puro de Clase A, pero todavía hay largos períodos en los que el transceptor LoRa se puede apagar. Otra ventaja de la Clase B es la capacidad de almacenar datos en 8 para poder transmitir multidifusión a varios dispositivos simultáneamente, siempre que la dirección y las llaves sean las mismas. Los grupos de multidifusión pueden, por lo tanto, ser creado.

El uso de la Clase B tiene sentido si un dispositivo tiene que recibir datos con más frecuencia sin enviar datos en sí, pero el dispositivo todavía tiene que funcionar con eficiencia energética. Una aplicación típica serían los dispositivos finales que son regulares pueden controlarse sin ser críticos en el tiempo.

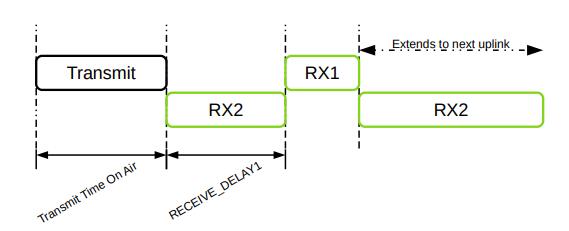

Clase C

El último, también opcional, el modo de transmisión es Clase-C. En esto, el terminal conmuta permanentemente en recepción para poder recibir datos de la pasarela en cualquier momento. La opción de transmisión con Clase A permanece como en la siguiente imagen.

La ventaja de la Clase C es que los datos se pueden recibir en cualquier momento. sin embargo, el precio de esto es un alto consumo de energía, ya que el dispositivo final debe mantener el transceptor LoRa activo en todo momento. La transmisión de multidifusión LoRaWAN también es posible aquí.

La clase C solo debe usarse cuando se deben transferir grandes cantidades de datos durante un período corto de tiempo o cuando se producen transferencias de tiempo crítico. Dichos dispositivos finales deben tener una fuente de alimentación permanente ya que este modo consume demasiada energía para el funcionamiento de la batería..