¿Está contemplando la integración de LoRaWAN en su solución IoT?? En el ámbito del rápido avance de la tecnología IoT, LoRaWAN se destaca como un actor formidable en el sector LPWAN. Si su consideración se inclina hacia una solución de red LoRaWAN para aplicaciones industriales o empresariales, profundizar en las complejidades de este protocolo es un primer paso crucial. En este articulo, Ofrecemos una inmersión profunda en todos los aspectos clave de la tecnología LoRaWAN.. Únase a nosotros mientras navegamos por lo esencial, brindándole información para tomar decisiones informadas para sus empresas de IoT.

¿Qué es la tecnología LoRaWAN?

LoRaWAN significa Red de área amplia de largo alcance. Es un protocolo WAN de bajo consumo diseñado para objetos y activos inalámbricos que funcionan con baterías.. Las redes LoRaWAN suelen utilizar espectro sin licencia, como bandas de 433 MHz o 900 MHz, para conectar dispositivos a Internet a través de largas distancias de forma inalámbrica..

La tecnología se basa en una capa física llamada LoRa, que utiliza modulación de espectro ensanchado chirp. Este método distribuye la señal en un ancho de banda más amplio., haciéndolo resistente a las interferencias y dándole la característica de largo alcance. Semtech desarrolló originalmente la técnica de modulación LoRa y la mantiene.

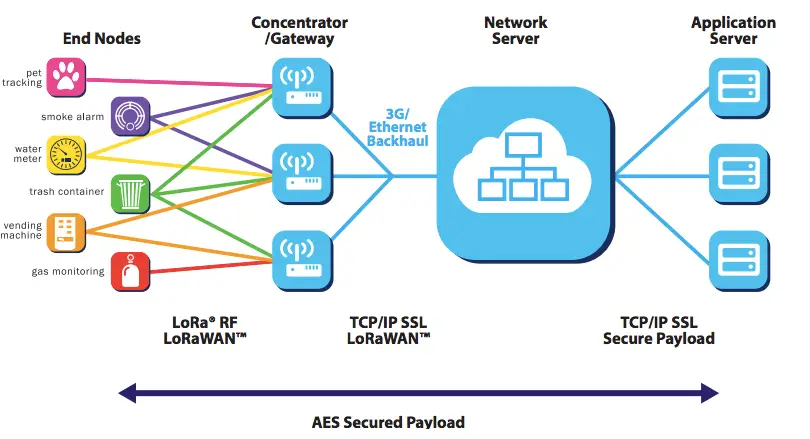

LoRaWAN agrega un protocolo de capa de red para permitir la comunicación bidireccional entre dispositivos finales y puertas de enlace. Luego, las puertas de enlace se conectan a los servidores de la red central a través de IP.. Esta arquitectura permite características como velocidades de datos adaptables., direccionamiento del dispositivo, seguridad, itinerancia, etc.. haciendo posibles implementaciones a gran escala.

La Alianza LoRa, es una asociación abierta sin fines de lucro que supervisa Estándares LoRaWAN e impulsa la adopción global. ha terminado 500 miembros en todo el mundo de todos los fabricantes de dispositivos, operadores, proveedores de soluciones avanzan en la implementación.

La diferencia entre LoRa y LoRaWAN

Simplemente pon, LoRa se refiere únicamente a la técnica de modulación física o esquema de codificación de señal que permite la comunicación de largo alcance.. Utiliza el concepto de modulación de espectro ensanchado chirp y corrección de errores directos para lograr un rango de cobertura de más de 10 millas en entornos rurales y 3 millas en ciudades.

El protocolo LoRaWAN se ejecuta sobre la modulación LoRa para gestionar la comunicación de datos., Permitir intercambios bidireccionales e implementar funciones de seguridad de red.. Esto incluye capacidades como optimización de la velocidad de datos., esquemas de direccionamiento, Implementación de cifrado AES-128 y gestión de intercambios de datos entre dispositivos y puertas de enlace..

Entonces LoRa es el esquema de modulación de capa física que permite señalización de largo alcance., mientras que LoRaWAN define el protocolo y los estándares de comunicación.. Piense en LoRa como la autopista que permite a los vehículos cubrir largas distancias rápidamente., mientras que LoRaWAN son las señales y controles de tráfico que rigen el tránsito ordenado y seguro sobre esa carretera..

Cómo funciona la tecnología LoRaWAN

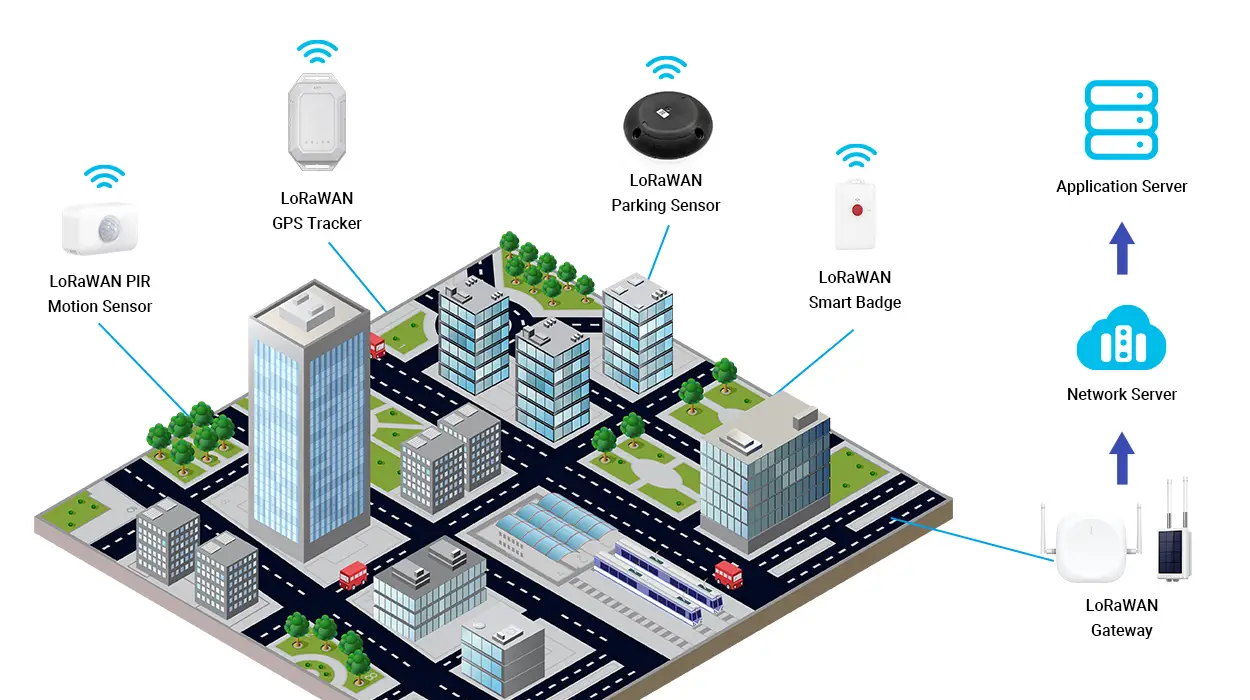

La arquitectura LoRaWAN incluye dispositivos finales/nodos con sensores, pasarelas, servidor de red, y servidor de aplicaciones.

Los puntos finales se conectan a través de enlaces LoRa con puertas de enlace implementadas en exteriores, como en edificios., torres, etc.. Las puertas de enlace interconectan conectividad de backhaul como WiFi, Ethernet o celular. Pueden cubrir kilómetros de largo alcance con velocidades de datos que se adaptan entre 0,3 kbps y 50 kbps..

Las puertas de enlace reenvían mensajes desde potencialmente millones de dispositivos a un servidor de red central. Gestiona funciones esenciales como la seguridad., direccionamiento, perfiles de dispositivos, normas, adaptación de la velocidad de datos, etc.. También elimina mensajes duplicados y controla la entrega confirmada entre aplicaciones y dispositivos..

El servidor de red transfiere datos a través de conexiones IP a un servidor de aplicaciones.. Aquí es donde reside la aplicación de IoT y la lógica empresarial, para decodificar datos de sensores y conectarlos con paneles de control, analítica, servicios en la nube, etc..

Clases de dispositivos LoRaWAN A, si, & C

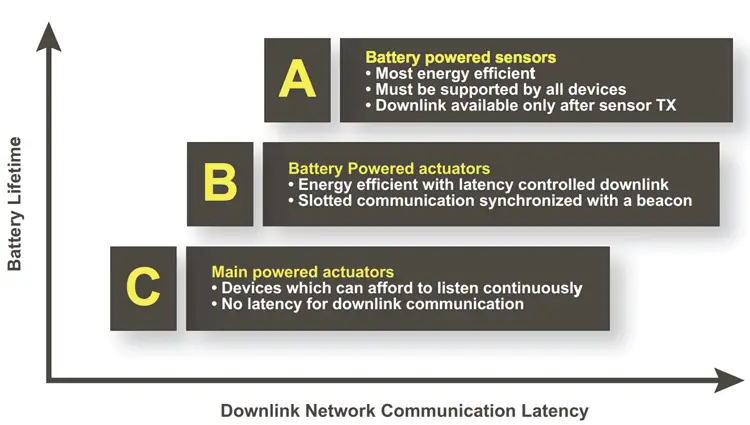

LoRaWAN contiene tres tipos diferentes de dispositivos finales para satisfacer las diferentes necesidades que surgen en una amplia gama de aplicaciones:

Clase A: Potencia más baja, y dispositivo final bidireccional

Esta es la clase predeterminada que permite a los puntos finales transmitir enlaces ascendentes en cualquier momento., seguido de dos breves ventanas de recepción de enlace descendente. Como la comunicación de enlace ascendente es asíncrona y el enlace descendente sigue la sincronización del enlace ascendente, Los dispositivos pueden dormir maximizando la duración de la batería.. Los mensajes de enlace descendente se almacenan en el servidor.

Clase B: Un dispositivo terminal bidireccional con retardo de enlace descendente determinista

Los dispositivos de Clase B abren ventanas de recepción adicionales a intervalos programados sincronizados con la red.. Esto permite una menor latencia del enlace descendente a costa de un mayor consumo de energía.. El retardo determinista es programable a lo largo de 128 segundos, lo que lo hace adecuado para el funcionamiento con batería.

Clase C: Retraso mínimo, equipo terminal bidireccional

Construyendo sobre la Clase A, La Clase C mantiene el receptor abierto continuamente a menos que se transmita. Esto permite que el servidor realice un enlace descendente en cualquier momento con un retraso casi nulo.. sin embargo, la escucha continua puede consumir más de 50 mW, por lo que la Clase C se adapta a aplicaciones alimentadas por la red eléctrica. Es posible el cambio temporal.

Comparación de LoRaWAN vs.. otras tecnologías LPWAN

El espacio LPWAN, una parte del mercado de conectividad de IoT en rápido crecimiento, incluye SigFox, LoRaWAN, NB-IoT, LTE-M, Laboratorios de enlaces, y sin peso. Otros protocolos como LTE-CAT M, IEEE P802.11AH, y Dash7 también desempeñan papeles vitales en el ecosistema LPWAN. En esta sección, Nos sumergiremos principalmente en las tecnologías anteriores mencionadas..

- LoRaWAN

LoRaWAN, gobernado por la Alianza LoRa, se caracteriza por su capa de red de estándar abierto con el apoyo de una alianza industrial diversa. Operando en el chip LoRa, Destaca en aplicaciones de enlace ascendente mediante la distribución eficiente de paquetes codificados., reduciendo colisiones e interferencias. A pesar de ser un estándar abierto, La dependencia de LoRaWAN de los chips de Semtech para la implementación completa agrega una capa de exclusividad.

- sigfox

sig zorro, una empresa francesa fundada en 2009, se distingue por su rango extendido logrado a través de velocidades de modulación lentas. Como tecnología patentada, SigFox es una buena opción para aplicaciones que requieren ráfagas de datos pequeñas y poco frecuentes, como botes de basura inteligentes y sensores de estacionamiento. sin embargo, Las limitaciones en la capacidad del enlace descendente y la susceptibilidad a la interferencia de la señal plantean desafíos para ciertos casos de uso..

- NB-IoT y LTE-M

NB-IoT y LTE-M están surgiendo en el espacio LPWAN, aprovechando la conectividad LTE estándar. NB-IoT destaca en eficiencia energética y rentabilidad, haciéndolo ideal para aplicaciones de ciudades inteligentes, mientras que LTE-M ofrece una mayor tarifa de datos. La elección entre los dos depende de aplicaciones específicas.; NB-IoT es ideal para contadores inteligentes, mientras que LTE-M puede ser más ventajoso para drones o vehículos.

- Laboratorios de enlaces

Link Labs utiliza el chip LoRa pero introduce una capa MAC privada llamada Symphony Link. Symphony Link agrega algunas funciones de conectividad importantes sobre LoRaWAN, incluyendo actualizaciones de firmware inalámbricas garantizadas, recepción de mensajes, capacidades del repetidor, y la eliminación del rango dinámico y los límites del ciclo de trabajo.

- Ingrávido

La misión de Weightless SIG es estandarizar la tecnología LPWAN. Como el único estándar verdaderamente abierto, Weightless está operando en un espectro sin licencia a menos de 1 ghz. 3 Las versiones de Weightless se pueden utilizar para diferentes propósitos.:

Sin peso-w: Aproveche los espacios en blanco (espectro local no utilizado en la banda de televisión con licencia)

ingrávido-n: Un protocolo de banda estrecha de espectro sin licencia derivado de la tecnología NWave

ingrávido-p: Protocolo bidireccional derivado de la tecnología Platanus de M2COMM

Weightless N y P son opciones más populares porque la duración de la batería de Weightless W es más corta.

Ventajas de la tecnología LoRaWAN

Estos son algunos de los beneficios destacados que ofrece la tecnología LoRaWAN:

- Energía ultrabaja: Los dispositivos LoRaWAN pueden funcionar en modo de bajo consumo y su batería puede durar varios años..

- Gama excepcional: Cobertura de largo alcance hasta 10 millas en zonas rurales y 1-3 millas en entornos urbanos

- Penetración profunda en interiores: Las redes LoRaWAN pueden ofrecer una cobertura profunda en interiores, y cubra fácilmente edificios de varios pisos.

- Licencias de espectro gratuito: La tecnología LoRaWAN funciona de forma gratuita (no licenciado) frecuencias, sin tarifas de licencia de espectro adicionales.

- Alta capacidad: Capacidad de red para admitir más de un millón de dispositivos por cobertura de puerta de enlace.

- Despliegue público y privado: Es fácil implementar redes LoRaWAN públicas y privadas con el mismo software y hardware (dispositivos finales, pasarelas, antenas).

- Seguridad de extremo a extremo: Fuerte 128 Cifrado AES de bits de extremo a extremo para una seguridad sólida.

- Bajo costo: Costo muy bajo para dispositivos y operación, lo que lo hace ideal para implementaciones de dispositivos grandes.

- Ecosistema: LoRaWAN tiene un ecosistema muy grande de fabricantes de dispositivos, desarrolladores de aplicaciones, proveedores de servicios de red, y proveedores de soluciones.

Casos de uso de la tecnología LoRaWAN

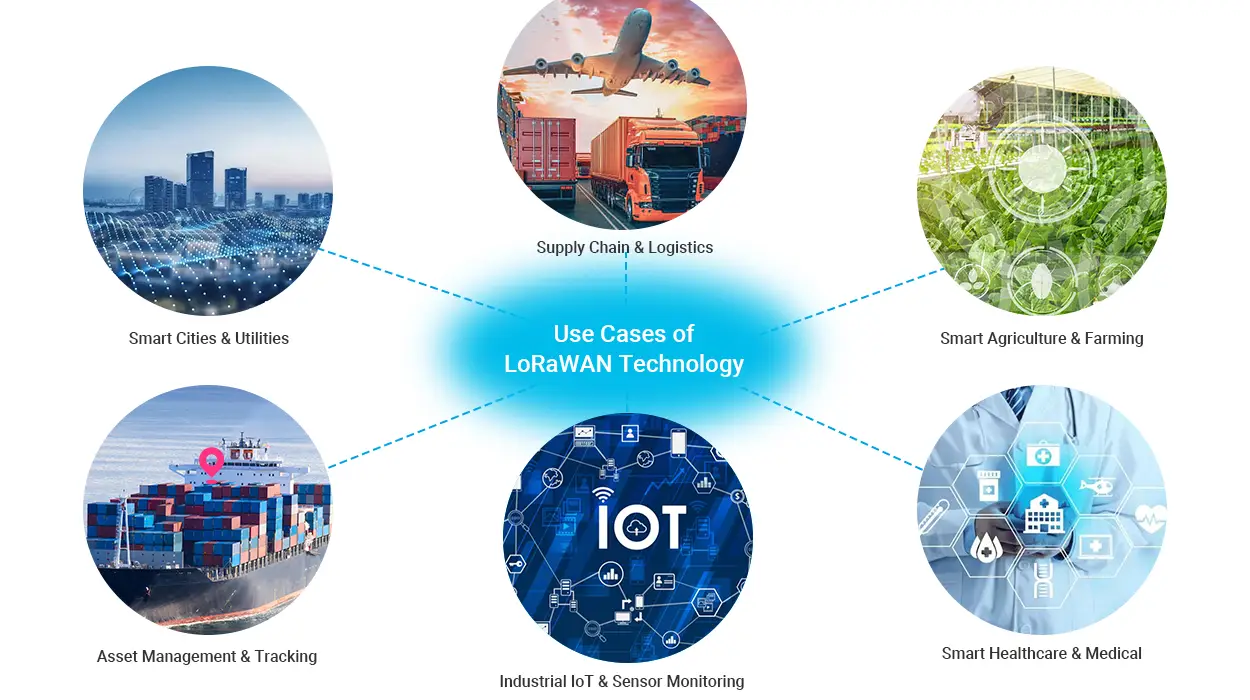

Aquí hay algunas categorías de casos de uso prometedoras, perfectas para LoRaWAN:

Ciudades inteligentes & Utilidades

Las ciudades pueden conectar eficientemente infraestructura cívica como medidores, contenedores de residuos, luces de la calle, monitores de contaminación. Incluso el seguimiento de vehículos y autobuses es viable y permite un transporte inteligente. Para empresas de servicios públicos, La medición inteligente a escala es muy factible., contadores de electricidad y agua.

Cadena de suministro & Logística

Las empresas de logística pueden rastrear la ubicación, estado y movimiento de contenedores, paletas en múltiples depósitos y en tránsito. La cadena de frío puede garantizar la integridad de los productos perecederos. Las operaciones portuarias pueden rastrear grúas, vehiculos, carga, etc..

Agricultura inteligente & Agricultura

Los sensores LoRaWAN pueden proliferar en las granjas, Huertos y viñedos monitorizando la humedad del suelo., ambiente de cultivo, condiciones de almacenamiento durante todo el año mediante sensores de batería. También están surgiendo wearables de localización y salud animal..

Gestión de activos & Rastreo

Activos valiosos como equipos., Los dispositivos se pueden monitorear en todas las ubicaciones para parámetros como la temperatura., choques, movimiento, etc.. mejorar la seguridad, utilización y vida útil. Palets etiquetados con LoRaWAN, cajas agilizan los almacenes.

IoT industrial & Monitoreo de sensores

Las fábricas pueden implementar sistemas confiables, sensores de largo alcance para rastrear activos, métricas de seguridad e indicadores de calidad del producto en todos los pisos sin cables ni cambios de batería. Incluso sitios remotos como tuberías, plataformas, etc.. se puede medir.

Smart Healthcare & Médico

Los hospitales pueden conectar de manera eficiente dispositivos y activos médicos, como sillas de ruedas, utilizando LoRaWAN para un mejor seguimiento y utilización.. Las pulseras para pacientes durante la hospitalización benefician los flujos de trabajo al monitorear el movimiento. Las instalaciones de vida asistida también se benefician de las capacidades de localización y detección de caídas que mejoran la seguridad..

Sensores MOKOSmart LoRaWAN para su aplicación

MOKOSmart ofrece una variedad de sensores habilitados para LoRaWAN que son perfectos para muchas aplicaciones de IoT de bajo consumo y largo alcance.. Algunos de los sensores MOKOSmart LoRaWAN que pueden ser útiles incluyen:

Sensor de movimiento PIR LoRaWAN: Detecta movimiento y puede usarse para monitorear la ocupación, alertas de intruso, disparadores de automatización, y más.

Localizador GPS LoRaWAN: Realiza un seguimiento de la ubicación de los activos en tiempo real y también puede controlar la temperatura y el movimiento. Útil para la gestión de flotas, seguimiento de activos, y prevención de robos.

Sensor de temperatura y humedad LoRaWAN: Monitorea la temperatura ambiente y los niveles de humedad.. Ideal para logística de cadena de frío, Monitoreo de climatización, seguimiento de unidades de almacenamiento, y análisis ambiental.

Botón de pánico LoRaWAN: Un botón de alerta de emergencia que puede notificar al personal sobre problemas o activar sistemas de respuesta de emergencia cuando se presiona.

Sensor de aparcamiento LoRaWAN: Detecta la presencia de un vehículo en una plaza de aparcamiento.. Permite aplicaciones y análisis de estacionamiento inteligentes.

Insignia inteligente LoRaWAN: Realiza un seguimiento de la ubicación del personal en tiempo real y también puede actuar como botón de pánico para enviar alertas.. Excelente para la gestión de la fuerza laboral, control de acceso, y aplicaciones de seguridad.

Cómo empezar con la tecnología LoRaWAN

Desplegar Soluciones LoRaWAN desde pruebas de concepto hasta implementaciones a gran escala, Los pasos principales normalmente implican:

- Investigue si LoRaWAN cumple con la confiabilidad, autonomía y duración de la batería

- Comprender las opciones de cobertura a través de redes públicas, redes comunitarias o implementaciones privadas

- Seleccione hardware como módulos LoRa y sensores LoRaWAN

- Verifique la disponibilidad del proveedor de servicios de red local o implemente puertas de enlace propias

- Conecte el hardware del dispositivo final a través de puertas de enlace a un servidor de red LoRaWAN

- Desarrollar aplicaciones de dispositivos e integración de aplicaciones de IoT con servicios en la nube

- Cobertura de prueba más rendimiento del sensor en las condiciones de implementación esperadas

Con cobertura LoRaWAN y opciones de dispositivos que se expanden rápidamente, ahora es un buen momento para explorar sus propios casos de uso innovadores de LoRaWAN.